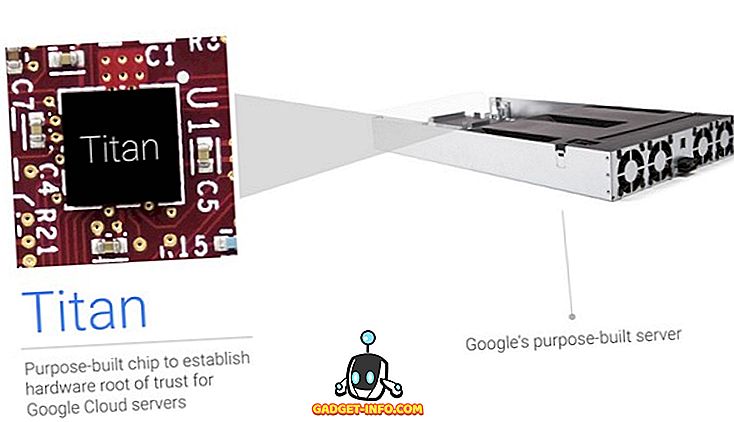

Aangekondigd in maart in Google Cloud Next '17 is de Google Titan-beveiligingschip een andere bouwsteen in de poging van Google om zijn beveiligingsreputatie te verbeteren en de kloof met zijn concurrenten te verkleinen - in de eerste plaats AWS en Microsoft Azure. Na een tijdje de chip in hun datacenters te hebben getest, heeft Google onlangs zijn technische details bekendgemaakt. Dus als je nieuws hebt over de Titan-beveiligingschip van Google en je je afvraagt waar het om gaat. Welnu, in dit artikel zal ik bespreken wat de beveiligingschip van Google Titan is, hoe deze werkt en wat u nog meer moet weten.

Wat is de Titan Security Chip?

In de eenvoudigste bewoordingen is Titan een beveiligings-chip die het type aanvallen voorkomt waar regeringsspionnen hardware onderscheppen en een firmware-implantaat plaatsen . Momenteel doen de aanvallers dit voornamelijk door zwakke plekken in de firmware te verkennen om de verdedigingen van het besturingssysteem te overwinnen en rootkits te installeren die kunnen blijven bestaan, zelfs nadat het besturingssysteem opnieuw is geïnstalleerd.

Titan maakt deel uit van Google Cloud Platform (GCP) dat is ontworpen, gebouwd en gebruikt met als doel de code en gegevens van klanten te beschermen. De chip is een veilige, low-power microcontroller die is gemaakt om ervoor te zorgen dat systemen altijd opstarten van de laatst bekende goede staat. De chip heeft de afmetingen van een kleine nageloorring en is al geïnstalleerd in veel van de computerservers en netwerkkaarten die de enorme datacenters van Google bevolken.

Toen de chip voor het eerst werd onthuld in maart van dit jaar, was Google van plan om de processor te gebruiken om elk van zijn servers een individuele identiteit te geven. Vanaf vandaag gebruikt Google momenteel de Titan-beveiligingschips om de servers met eigen services zoals Google Zoeken, Gmail en YouTube te beschermen.

Waaruit bestaat de Titan beveiligings-chip?

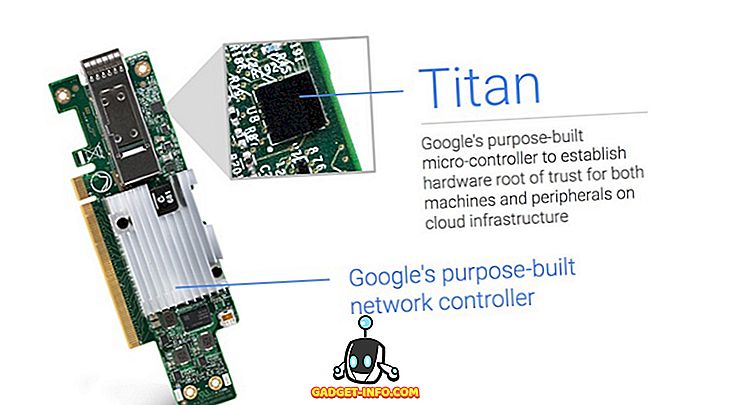

De machines in de datacenters van Google hebben meerdere componenten, waaronder CPU's, RAM, BMC, Network Interface Controller (NIC), opstartfirmware, opstartfirmwareflits en permanente opslag. Deze componenten werken systematisch met elkaar om de machines op te starten. Om dit opstartproces te beschermen, gebruikt Google een veilige opstartprocedure die is gebaseerd op een combinatie van een geverifieerde opstartfirmware en een bootloader, samen met digitaal ondertekende opstartbestanden, om de gewenste beveiligingsmaatregelen te treffen.

Titan is een speciaal ontworpen chip die niet alleen aan deze verwachtingen voldoet, maar ook twee belangrijke aanvullende beveiligingseigenschappen biedt: herstel en eerste-instructieintegriteit. De chip communiceert met de hoofd-CPU via de SPI-bus en komt tussen de opstartfirmware-flitser van de componenten zoals BMC of PCH. Hierdoor kan het elke byte van de opstartfirmware waarnemen.

Om de beveiligingsmaatregelen te bereiken die Titan belooft, bestaat deze uit verschillende componenten . Enkele opvallende worden hieronder genoemd.

- Een veilige applicatie-processor

- Een cryptografische co-processor

- Een hardware-generator voor willekeurige getallen

- Een geavanceerde sleutelhiërarchie

- Een ingesloten statische RAM (SRAM)

- Een ingebedde flitser

- Een alleen-lezen geheugenblok

- Serial Peripheral Interface (SPI) -bus

- Baseboard Management Controller (BMC) of Platform Controller Hub (PHC)

Hoe werkt de Titan Security Chip?

De eerste stap in de werking van de Titan-beveiligingschip is de uitvoering van code door de processors . Dit gebeurt direct nadat de hostmachine is opgestart. Vervolgens legt het fabricageproces een onveranderlijke code vast die impliciet wordt vertrouwd en die bij elke chipreset gevalideerd wordt. Daarna voert de chip een zelftest uit die in het geheugen is ingebouwd. Dit gebeurt telkens wanneer het opstart om te zorgen dat er niet met het geheugen, inclusief ROM, is geknoeid.

De volgende stap is het laden van de firmware van Titan . Hoewel deze firmware is ingebed in het on-chip flash-geheugen, vertrouwt het Titan-boot-ROM het niet blindelings. In plaats daarvan verifieert het de firmware van Titan met cryptografie met openbare sleutels en mengt de identiteit van deze geverifieerde code in Titan's belangrijkste hiërarchie. Ten slotte laadt het boot-ROM de geverifieerde firmware.

Zodra de Titan-chip zijn eigen firmware veilig opstart, wordt de inhoud van de opstartfirmware-flitser van de host vervolgens geverifieerd met cryptografie met openbare sleutels. Terwijl deze verificatie aan de gang is, kan Titan de toegang voor PCH / BMC naar de flash-flash van de opstartpoort blokkeren. Als het proces nu is voltooid, stuurt de chip een signaal om de rest van de machine te resetten. Dit signaal biedt Google Cloud Platform vanaf de allereerste instructie de informatie over welke opstartfirmware en besturingssysteem op hun computer worden geboot. Google Cloud Platform leert ook over de microcode-patches die mogelijk zijn opgehaald voor de eerste instructie van de opstartfirmware.

Ten slotte configureert de door Google gecontroleerde opstartfirmware de machine en laadt de bootloader . Dit verifieert en laadt vervolgens het besturingssysteem.

Waarom de noodzaak voor Titan Security Chip?

Aangezien de meeste netwerkhardware en -servers in het buitenland werden gemaakt, waren operators van datacenters die voor Google Cloud Platform werkten, bezorgd over de mogelijkheid dat hackers van nationale staten of cybercriminelen deze apparaten in gevaar brengen voordat ze worden verzonden. De Titan-chip van Google lost deze zorgen op door zijn voortdurende controles die extra beveiliging bieden voor de cloud computing-hardware. Hierdoor kan het bedrijf een niveau van begrip handhaven in zijn supply chain dat ze anders niet zouden hebben.

Een andere reden waarom het installeren van de Titan-beveiligingschip in computerservers is het tegengaan van nieuwe firmwareaanvallen die gericht kunnen zijn op herschrijfbare firmware-chips. Dit kunnen BIOS-chips zijn of vaste-schijfcontrollers.

Hoe kan de Titan-beveiligingschip profiteren van Google?

Er zijn twee primaire manieren waarop de Titan-beveiligingschip ten goede komt aan Google. Ten eerste is het beveiligingsperspectief en ten tweede het competitieve gezichtspunt.

Vanuit beveiligingsoogpunt profiteert de Titan-chip van Google op de volgende drie manieren:

- Het biedt een hardware-gebaseerde root van vertrouwen die een sterke identiteit van een machine vestigt. Dit helpt Google om belangrijke beveiligingsbeslissingen te nemen en de gezondheid van het systeem te valideren. Als gevolg hiervan zorgt dit voor een onomkeerbaar auditspoor van alle aangebrachte wijzigingen.

- De manipulatiebestendige logboekfuncties helpen bij het identificeren van acties die worden uitgevoerd door een insider met root-toegang.

- De chip biedt integriteitsverificatie van firmware en softwarecomponenten.

Concurrerend gezien heeft Google Cloud Platform momenteel een wereldwijd marktaandeel van 7%. Dit maakt het op de derde plaats van Amazon Web Services (AWS) (41% marktaandeel) en Microsoft Azure (13% marktaandeel). Met de nieuwe Titan-chip wil Google zich onderscheiden van zijn concurrenten en meer beveiligingsgerichte bedrijven naar zijn cloud computing-platform brengen. Dit is een belangrijke stap, want volgens Gartner is de wereldwijde cloud computing-markt bijna $ 50 miljard waard.

Als een bijkomend voordeel heeft Google ook een end-to-end cryptografisch identiteitssysteem ontwikkeld op basis van Titan. Dit kan verder fungeren als de bron van vertrouwen voor gevarieerde cryptografische bewerkingen in hun datacenters.

Zal de Titan Security Chip echt Google helpen?

Hoewel Google Cloud Platform momenteel achterloopt op zijn concurrenten, met name AWS, klinkt de Titan-beveiligingschip als een goede deal voor hen. Met zijn indrukwekkende testresultaten komt het er allemaal op neer of de chip Google Cloud Services zal helpen onderscheiden van de anderen op de langere termijn. Persoonlijk ben ik erg geïnteresseerd om te zien hoe het zal aflopen. En jij dan? Laat me je mening hierover weten in de comments hieronder.

![beste galerij - Interactive Online Crossword On Tech-Biz Trivia [2]](https://gadget-info.com/img/best-gallery/586/interactive-online-crossword-tech-biz-trivia.jpg)