Cybercriminelen zijn de laatste tijd in opkomst, met ransomwareaanvallen (WannaCry, NotPetya), gehackte databases (Equifax, Sony, Yahoo) en backdoors van software (Floxif / CCleaner, ShadowPad / NetSarang) die regelmatig de krantenkoppen halen. Hoewel de schaal en het bereik van deze aanvallen verbazingwekkend zijn, is het feit dat cybercriminelen niet alleen beperkt zijn tot het stelen van uw gegevens, identiteit of geld. De omvang van misdaden in de virtuele wereld is zo groot als in de echte wereld, zo niet meer. Eén type cyberaanval die de laatste tijd de aandacht heeft getrokken, is DDoS, of gedistribueerde denial-of-service die de white-hat hackergemeenschap in de loop der jaren vaak heeft verdeeld. Nu toonaangevende CDN-serviceprovider Cloudflare nu gratis DDoS-bescherming voor al haar klanten aankondigt, is het eeuwenoude debat over 'ethische' DDoS versus kwaadwillende DDoS weer van start gegaan, waarbij beide partijen hun respectieve argumenten volledig ondersteunen. Met het debat over DDoS-aanvallen overal op het internet laten we het fenomeen van vandaag uitgebreid bekijken in een poging om er niet alleen meer over te leren, maar ook om te proberen te begrijpen waarom hacktivisten en groeperingen die zich bezighouden met lobbyen blijven falen. hun pogingen om er in de eerste plaats consensus over te bereiken:

Wat is DDoS en hoe werkt het?

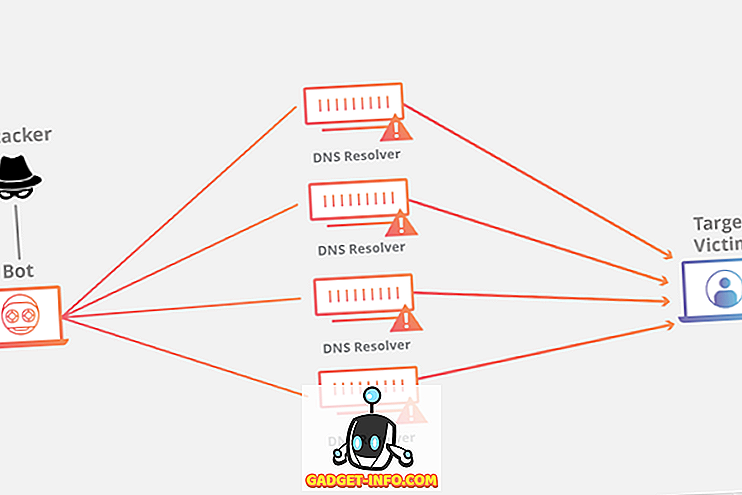

Eenvoudig gezegd is een distributed denial-of-service (DDoS) -aanval een poging om het normale functioneren van een site of netwerk kunstmatig te verstoren door de doelserver te overstromen met een overweldigende hoeveelheid verkeer die het netwerk volledig vertraagt of volledig crasht . Dit wordt bereikt door meerdere gecompromitteerde systemen te gebruiken als onderdeel van een zogenaamd 'botnet' dat elk netwerkapparaat kan omvatten, inclusief maar niet beperkt tot computers, smartphones en IoT-apparaten. Black-hat hackers en hacktivisten gebruiken verschillende geavanceerde tools om deze aanvallen uit te voeren, niet alleen door de doelservers te overstromen met een buitensporige hoeveelheid verkeer, maar ook door subtielere en moeilijk te detecteren infiltratietechnieken te gebruiken die zich richten op kritieke netwerkbeveiliging infrastructuur, zoals firewalls en IDS / IPS (Intrusion Detection / Prevention System).

Wat is DoS en hoe verschilt het van DDoS?

Denial-of-service (DoS) -aanvallen zijn precies wat het lijkt, voor zover het legitieme gebruikers belet toegang te krijgen tot gerichte servers, systemen of andere netwerkbronnen. Zoals het geval is met DDoS-aanvallen, zou een persoon of personen die zo'n aanval uitvoeren over het algemeen de beoogde infrastructuur overspoelen met een buitensporig hoog aantal overbodige verzoeken om zijn bronnen te overbelasten, waardoor het moeilijk of zelfs onmogelijk wordt voor het getroffen netwerk of systeem om te reageren op echte verzoeken om service. Voor een eindgebruiker zijn de effecten van DoS niet geheel anders dan die van DDoS, maar in tegenstelling tot de eerstgenoemde die gewoonlijk één enkele machine en een enkelvoudige internetverbinding gebruikt om de aanval uit te voeren, gebruikt deze laatste meerdere gecompromitteerde apparaten om het beoogde doel te overstromen, waardoor het ongelooflijk moeilijk te detecteren en te voorkomen is.

Wat zijn de verschillende soorten DDoS-aanvallen?

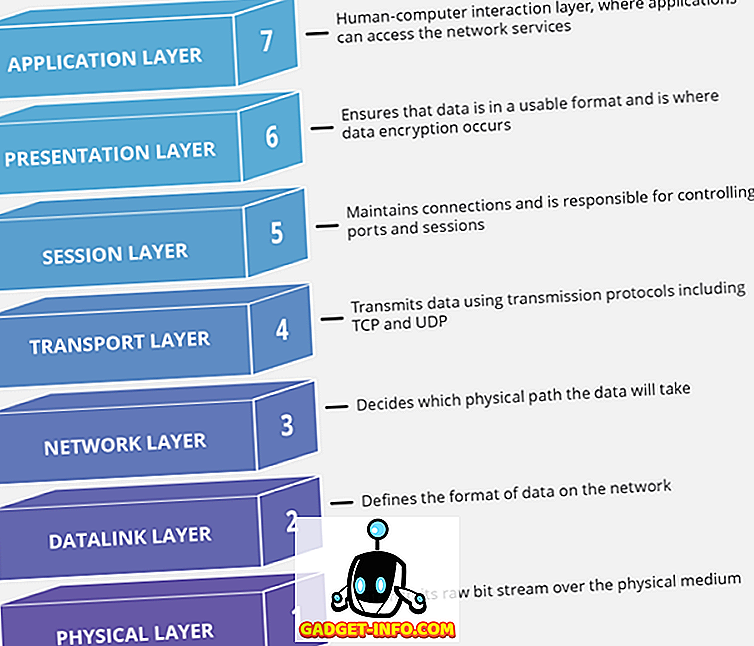

Zoals eerder vermeld, maken zowel cybercriminelen als hacktivisten gebruik van talloze aanvalsvectoren om hun DDoS-aanvallen uit te voeren, maar een overgrote meerderheid van deze aanvallen zal grotendeels vallen onder drie brede categorieën: volumetrische of bandbreedteaanvallen, protocolaanvallen of aanvallen met toestanden-uitputting en aanvallen met toepassingslaag of laag 7-aanvallen. Al deze aanvallen richten zich op verschillende componenten van een netwerkverbinding die is samengesteld uit 7 verschillende lagen, zoals te zien in de onderstaande afbeelding:

1. Volumetrische aanvallen of bandbreedteaanvallen

Van deze soorten aanvallen wordt verondersteld dat ze elk jaar meer dan de helft van alle DDoS-aanvallen over de hele wereld uitmaken . Er zijn verschillende typen volumetrische aanvallen, met de meest voorkomende overstroming door User Datagram Protocol (UDP), waarbij een aanvaller een groot aantal UDP-pakketten naar willekeurige poorten op een externe host verzendt, waardoor de server herhaaldelijk naar niet-verzonden bestaande applicaties, waardoor deze niet meer reageert op legitiem verkeer. Vergelijkbare resultaten kunnen ook worden bereikt door een slachtoffeeserver met ICMP (Internet Control Message Protocol) echo-aanvragen van meerdere IP-adressen die vaak zijn vervalst, te laten overstromen. De doelserver probeert te goeder trouw op elk van deze valse verzoeken te reageren en raakt uiteindelijk overbelast en niet in staat om te reageren op echte ICMP-echoverzoeken. Volumetrische aanvallen worden gemeten in bits per seconde (Bps).

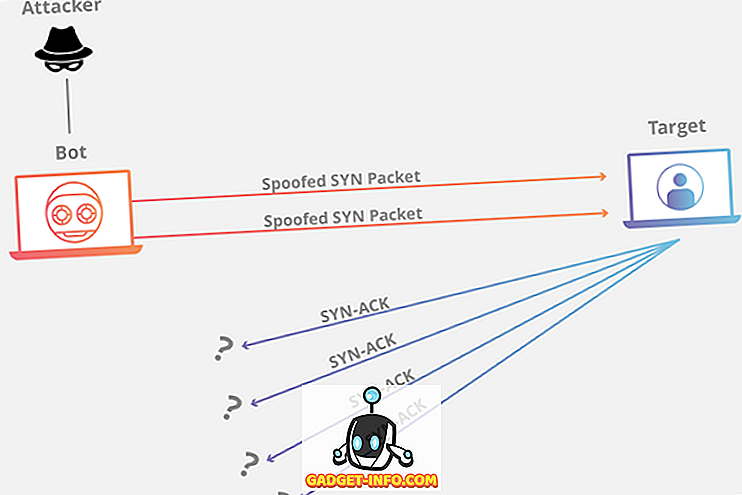

2. Aanvalsaanvallen of aanvallen met toestanden-uitputting

Protocolaanvallen, ook bekend als aanvallen van staatsexpucties, verbruiken de capaciteit van de verbindingstoestandslijst van niet alleen de webtoepassingsservers, maar ook andere infrastructuurcomponenten, waaronder tussenliggende bronnen, zoals load balancers en firewalls. Deze typen aanvallen worden 'protocolaanvallen' genoemd omdat ze zich richten op zwakheden in lagen 3 en 4 van de protocolstapel om hun doel te bereiken. Zelfs geavanceerde commerciële apparaten die specifiek zijn ontworpen om de status van miljoenen verbindingen te behouden, kunnen ernstig worden getroffen door protocolaanvallen. Een van de bekendste protocolaanvallen is de 'SYN-overstroming' die gebruikmaakt van het 'drieweg-handshakemechanisme' in TCP. De manier waarop het werkt, is dat de host een stortvloed aan TCP / SYN-pakketten verzendt, vaak met een vervalst afzenderadres, om voldoende serverbronnen te verbruiken om het bijna onmogelijk te maken dat legitieme verzoeken doorkomen. Andere types van Protocol-aanvallen zijn Ping of Death, Smurf DDoS en gefragmenteerde pakketaanvallen. Deze soorten aanvallen worden gemeten in pakketten per seconde (Pps).

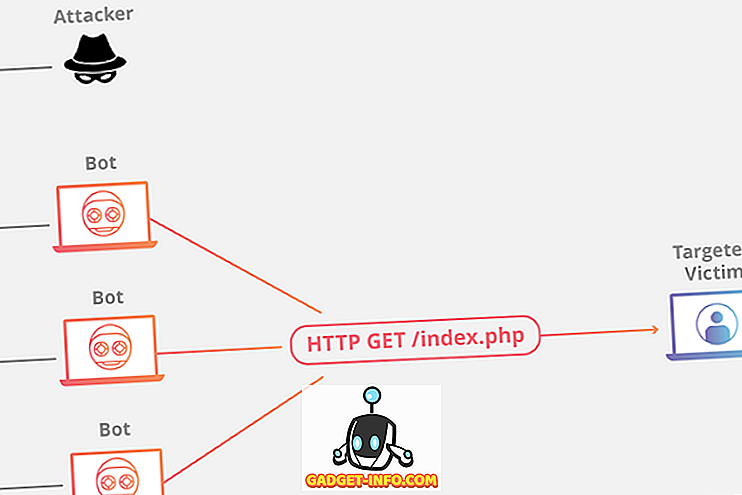

3. Aanvalslaagaanvallen of Laag 7 aanvallen

Applicatielaag-aanvallen, vaak laag 7-aanvallen genoemd met verwijzing naar de 7e laag van de OSI-modus, zijn gericht op de laag waar webpagina's worden gegenereerd om te worden afgeleverd bij gebruikers die de HTTP-verzoeken verzenden. Verschillende soorten laag-7-aanvallen omvatten de beruchte ' Slowloris' -aanval, waarbij de aanvaller een groot aantal HTTP-verzoeken' langzaam 'naar een doelserver verzendt, maar zonder ooit een van de verzoeken af te handelen. De aanvaller zal met korte tussenpozen extra headers blijven verzenden, waardoor de server gedwongen wordt om een open verbinding te houden voor deze oneindige HTTP-verzoeken, en uiteindelijk genoeg bronnen in beslag neemt om het systeem niet langer te laten reageren op geldige verzoeken. Een andere populaire laag 7-aanval is de HTTP Flood- aanval, waarbij een groot aantal valse HTTP-, GET- of POST-verzoeken de getargette server in korte tijd overspoelen, wat resulteert in denial-of-service voor legitieme gebruikers. Aangezien applicatielaag-aanvallen doorgaans het verzenden van een onnatuurlijk hoog aantal verzoeken naar een doelserver omvatten, worden ze gemeten in verzoeken per seconde (Rps).

Naast de hierboven beschreven aanvallen met enkele vector zijn er ook multi-vectoraanvallen die systemen en netwerken uit verschillende richtingen tegelijk targeten, waardoor het voor netwerkingenieurs steeds moeilijker wordt om algemene strategieën tegen DDoS-aanvallen uit te tekenen. Een voorbeeld van een multi-vectoraanval is wanneer een aanvaller DNS-amplificatie koppelt, die de lagen 3 en 4 target, met HTTP Flood die laag 7 target.

Hoe je je netwerk beschermt tegen een DDoS-aanval

Omdat de meeste DDoS-aanvallen werken door een doelserver of een netwerk met verkeer te overrompelen, is het eerste dat moet worden gedaan om DDoS-aanvallen te matigen een onderscheid maken tussen echt verkeer en kwaadaardig verkeer . Zoals je zou verwachten, is het echter niet zo eenvoudig, gezien de enorme variëteit, complexiteit en verfijning van deze aanvallen. Als dat het geval is, moeten netwerktechnici uw netwerk beschermen tegen de nieuwste en meest gesofisticeerde DDoS-aanvallen door zorgvuldig ontworpen strategieën om het kind niet met het badwater weg te gooien. Omdat aanvallers hun best zullen doen om hun kwaadwillige verkeer normaal te laten lijken, beperken pogingen tot beperking van al het verkeer het eerlijke verkeer, terwijl een meer permissief ontwerp hackers toestaat gemakkelijker tegenmaatregelen te omzeilen. Als dat het geval is, zal men een gelaagde oplossing moeten aannemen om de meest effectieve oplossing te bereiken.

Voordat we echter op de technische details ingaan, moeten we begrijpen dat, aangezien de meeste DDoS-aanvallen tegenwoordig het blokkeren van de rijstroken van communicatie op de een of andere manier zijn, een van de voor de hand liggende dingen is om jezelf te beschermen en je netwerk meer overtolligheid is: meer bandbreedte en meer servers verspreid over meerdere datacenters over verschillende geolocaties, die ook fungeert als verzekering tegen natuurrampen etc.

Een ander belangrijk ding om te doen is om een aantal van de best practices van de industrie te volgen als het gaat om de DNS-servers. Het verwijderen van open resolvers is een van de belangrijkste eerste stappen in je verdediging tegen DDoS, want wat heeft een website van pas als niemand je domeinnaam kan oplossen? Als dat het geval is, moet verder worden gegaan dan de gebruikelijke dubbele DNS-serverconfiguratie die de meeste domeinnaamregistrars standaard bieden. Veel bedrijven, waaronder de meeste van de beste CDN-serviceproviders, bieden ook verbeterde DNS-beveiliging door middel van redundante DNS-servers die zijn beveiligd achter hetzelfde type taakverdeling als uw internet en andere bronnen.

Hoewel de meeste sites en blogs hun hosting aan derden uitbesteden, kiezen sommigen ervoor om hun eigen gegevens te leveren en hun eigen netwerken te beheren. Als u tot die groep behoort, zijn enkele van de basale maar essentiële bedrijfstakken die u moet volgen, het opzetten van een effectieve firewall en het blokkeren van ICMP als u ze niet nodig hebt. Zorg er ook voor dat al uw routers ongewenste pakketten laten vallen . U moet ook contact opnemen met uw internetprovider om te controleren of deze kunnen helpen het gezochte verkeer voor u te blokkeren. De algemene voorwaarden variëren van de ene ISP tot de andere, dus u moet contact opnemen met hun netwerkexploitanten om te zien of ze dergelijke services voor bedrijven aanbieden. In het algemeen zijn de volgende enkele stappen die CDN-providers, ISP's en netwerkbeheerders vaak gebruiken om DDoS-aanvallen te beperken:

Black Hole-routering

Black Hole Routing, of Blackholing, is een van de meest effectieve manieren om een DDoS-aanval te beperken, maar het moet alleen worden geïmplementeerd na een juiste analyse van netwerkverkeer en het maken van strikte beperkingscriteria, omdat het anders 'blackhole' zal zijn, of alle inkomend verkeer naar een lege route (blackhole), ongeacht of deze authentiek of kwaadaardig is. Het zal een DDoS technisch omzeilen, maar de aanvaller heeft zijn doel bereikt om het netwerkverkeer toch te verstoren.

Snelheidsbeperking

Een andere methode die vaak wordt gebruikt om DDoS-aanvallen te matigen, is 'Rate Limiting'. Zoals de naam al doet vermoeden, gaat het om het beperken van het aantal aanvragen dat een server binnen een bepaald tijdsbestek zal accepteren . Het is handig in het tegenhouden van webschrapers om inhoud te stelen en om brute force-inlogpogingen te verzachten, maar moet worden gebruikt in combinatie met andere strategieën om DDoS-aanvallen effectief af te handelen.

Web Application Firewall (WAF)

Hoewel lang niet genoeg op zich, zijn reverse proxy's en WAF 's enkele van de eerste stappen die moeten worden genomen om een verscheidenheid aan bedreigingen te beperken, niet alleen DDoS. WAF's helpen het doelnetwerk te beschermen tegen laag 7-aanvallen door aanvragen te filteren op basis van een reeks regels die worden gebruikt om DDoS-tools te identificeren, maar het is ook zeer effectief in het beschermen van servers tegen SQL-injectie, cross-site scripting en cross-site vervalsingsverzoeken.

Anycast-netwerkverspreiding

Content Delivery Networks (CDN's) gebruiken vaak Anycast-netwerken als een effectieve manier om DDoS-aanvallen te verminderen. Het systeem werkt door het omleiden van al het verkeer dat bestemd is voor een onderaanvalnetwerk naar een reeks gedistribueerde servers op verschillende locaties, waardoor het verstorende effect van een geprobeerde DDoS-aanval wordt verspreid.

Hoe stelt Cloudflare voor om een eind aan DDoS te maken voor een goede aanval met zijn gratis DDoS-bescherming?

Een van de meest vooraanstaande netwerken voor het leveren van content ter wereld, Cloudflare, heeft onlangs aangekondigd dat het bescherming biedt tegen DDoS-aanvallen, niet alleen voor zijn betaalde klanten, maar ook voor zijn gratis clients, ongeacht de omvang en schaal van de aanval . Zoals verwacht heeft de aankondiging, die eerder deze week werd gedaan, nogal wat opwinding veroorzaakt binnen de sector, evenals de mondiale technische media, die doorgaans worden gebruikt voor CDN's, waaronder Cloudflare, die hun onderaanvalcliënten uitschreeuwen of meer geld eisen van hen voor voortdurende bescherming. Terwijl slachtoffers tot nu toe voor zichzelf moesten zorgen toen ze werden aangevallen, is de belofte van gratis, niet-gecontroleerde DDoS-bescherming hartelijk ontvangen door blogs en bedrijven waarvan websites en netwerken voortdurend worden bedreigd voor het publiceren van controversiële inhoud.

Hoewel het aanbod van Cloudflare inderdaad revolutionair is, is het enige dat moet worden vermeld dat het aanbod van gratis, ongelimiteerde beveiliging alleen van toepassing is voor laag 3 en 4 aanvallen, terwijl laag 7-aanvallen nog steeds alleen beschikbaar zijn voor de betaalde plannen die beginnen bij $ 20 per maand.

Als het succesvol is, wat betekent Cloudflare-aanbieding dan voor 'Hacktivisme'?

Zoals verwacht, heeft de aankondiging van Cloudflare het debat tussen hacktivisten en internetbeveiligingsdeskundigen over ethisch hacken en vrijheid van meningsuiting weer nieuw leven ingeblazen. Veel hacktivistische groepen, zoals Chaos Computer Club (CCC) en Anonymous, hebben lang gedebatteerd dat het noodzakelijk is om 'digitale protesten' te organiseren tegen websites en blogs die hatelijke propaganda en dwaze - vaak gewelddadige - ideologieën verspreiden. Dat is het geval, deze groepen activistische hackers, of hacktivisten, hebben vaak terroristische websites, neo-nazi-blogs en kinderporno-marskramers met DDoS-aanvallen gericht, waarbij het meest recente slachtoffer de uiterst rechtse blog 'Daily Stormer' was die de recente moord op een mensenrechtenactivist in Charlottesville, Virginia, door een rechtsextremist.

Terwijl sommigen, zoals Cloudflare CEO Mattew Prince, en de EFF (Electronic Frontier Foundation) hacktivisten hebben bekritiseerd vanwege hun poging om de vrijheid van meningsuiting met DDoS-aanvallen de mond te snoeren, beweren aanhangers van hacktivisme dat hun digitale protesten tegen afschuwelijke ideologieën niet anders zijn dan het invullen van een dorpsplein of een sit-in houden langs de lijnen van de 'Occupy'-beweging die begon met het beroemde Occupy Wall Street-protest op 17, 2011 september, waarbij wereldwijde aandacht werd besteed aan de groeiende sociaaleconomische ongelijkheid wereldwijd.

Sommigen beweren dat DDoS een hulpmiddel is voor echt protest, waardoor ethische hackers snel kunnen optreden tegen terroristen, fanatici en pedofielen om hun immorele (en vaak illegale) content voorgoed offline te houden, dergelijke aanvallen hebben ook een schaduwkant . Onderzoeksjournalisten en klokkenluiders zijn in het verleden vaak het doelwit geweest van dergelijke aanvallen en het was pas vorig jaar dat de website van cybersecurity-journalist, Brian Krebs, werd verslagen door een massale DDoS-aanval die een krankzinnige 665 Gbps gemeten op zijn hoogtepunt . Krebs had eerder gerapporteerd over een Israëlische DDoS-for-hire-dienst genaamd vDOS, resulterend in de arrestatie van twee Israëlische staatsburgers, en de aanval werd verondersteld in vergelding te zijn.

DDoS Attacks en Cloudflare's Plan om ze tot het verleden te maken

Ondanks de gedurfde bewering van Cloudflare om DDoS-aanvallen uit te voeren in het verleden, beweren veel experts dat het niet technologisch mogelijk is om DDoS-aanvallen in dit stadium volledig overbodig te maken. Terwijl gigantische bedrijven zoals Facebook of Google de nodige infrastructuurontslagen hebben om ervoor te zorgen dat ze nooit aan dergelijke aanvallen lijden, kan het uitbreiden van een dergelijke bescherming naar elke afzonderlijke site onder de zon een uitdaging vormen voor zelfs de grootste CDN's. Prince heeft echter beweerd dat Cloudflare in staat is om 'alles dat internet ons biedt' te absorberen, dus alleen de tijd zal leren of DDoS-aanvallen definitief zullen worden overgedragen aan de annalen van de geschiedenis, of dat hacktivistengroepen sommige kunnen omzeilen. van tegenmaatregelen om hun morele kruistocht tegen geweld, haat en onrecht voort te zetten.